Zapewnienie bezpiecznego zdalnego dostępu jako alternatywy dla VPN

News | 23.09.2020

Wiele firm i organizacji teraz dostrzega przytłaczającą potrzebę stabilnego i dobrze wspieranego programu do pracy zdalnej, który umożliwi pracownikom dostęp do zasobów z domu w warunkach roboczych i w scenariuszach odzyskiwania po awarii. Organizacje korzystające ze środowiska OT budzą szczególne obawy w tym ze względu na krytyczny charakter tych systemów, a często z powodu odpowiednich wymagań regulacyjnych (NERC / FERC / NIS itp.).

Istnieje wiele technicznych sposobów uzyskania dostępu zdalnego, ale są one albo bardzo niepewne, albo trudne (lub oba). W rzeczywistości bez niezwykle wysokiego poziomu segmentacji sieci wewnętrznej typowe metodologie, takie jak VPN, zapewniają poziom zagrożenia bezpieczeństwa, który jest po prostu nie do zaakceptowania. Alternatywą jest bezpośredni dostęp do zasobów w Internecie, co również stanowi zbyt duże ryzyko, zwłaszcza dla środowisk OT.

BEZPIECZNE ROZWIĄZANIE

Dzięki Safe-T Application Access możesz zapewnić wysoce bezpieczny dostęp do swoich systemów i urządzeń OT za pośrednictwem oprogramowania obwodowego bez konieczności odłączania VPN w celu uzyskania innego, mniej poufnego dostępu. Korzystając z rozwiązania SDP, dostęp do tych zasobów jest zapewniany dopiero po zakończeniu autoryzacji. Dostęp do tych systemów OT można następnie wyłączyć w sieci VPN, zapewniając, że tylko w pełni upoważnieni użytkownicy zdalni mogą łączyć się z zasobem w ramach rozwiązania Safe-T.

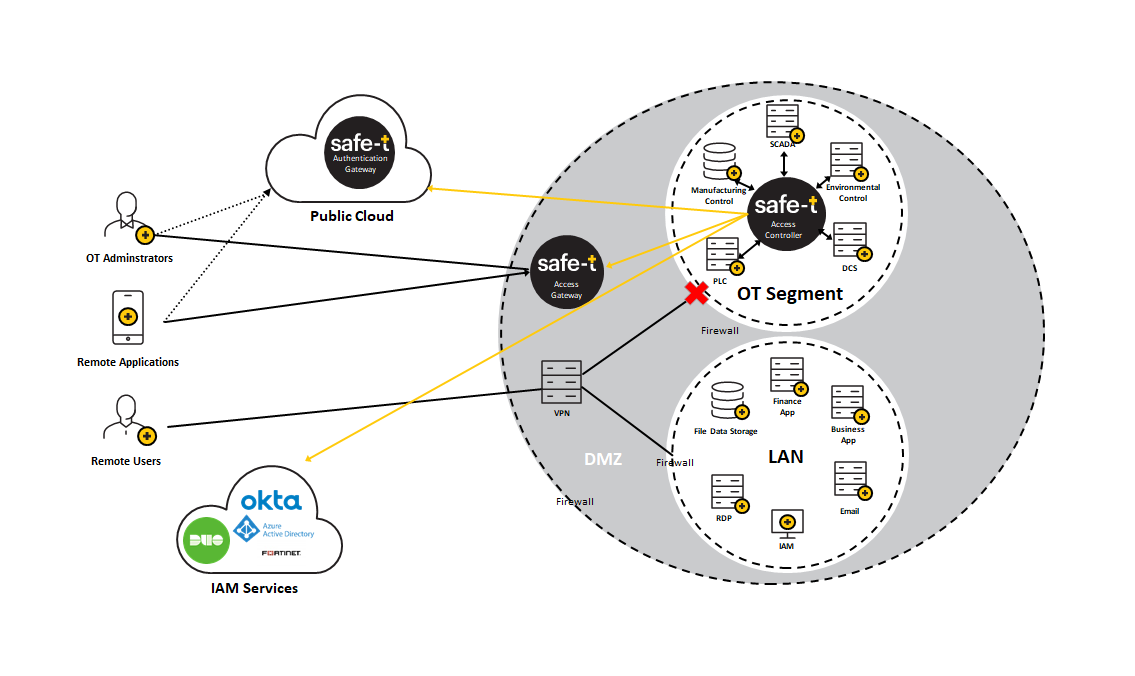

Jak widać na poniższym rysunku, rozwiązanie Safe-T Secure Application Access składa się z trzech serwerów. Rozwiązanie wdrażane jest na kilku poziomach organizacji i chmury:

- Poziom chmur - obejmuje bramę uwierzytelniania wdrożoną lokalnie lub w chmurze (Amazon, Azure itp.)

- Poziom DMZ - zawiera bramkę dostępu

- Warstwa LAN - zawiera kontroler dostępu, który łączy się z aplikacjami serwera, pamięcią masową i usługami uwierzytelniania organizacji (IDP, IAM itp.).

Interakcja z innymi ludźmi

ZALETY

- Brak zmian w zachowaniu użytkowników innych niż OT - nadal korzystają z klienta VPN

- Brak potrzeby usuwania / modyfikowania istniejących składników sieci i zabezpieczeń

- Uwierzytelnia użytkowników przed udzieleniem dostępu przy prawie zerowej zmianie sieci

- Dynamiczny dostęp do zasobów na żądanie zgodnie z rolą / uprawnieniami użytkownika

- Odłącza użytkowników od sieci i zamyka porty zapory w celu zwiększenia bezpieczeństwa