Teramind UAM | Oprogramowanie do monitorowania pracowników

Monitorowanie aktywności użytkowników, audyt, kryminalistyka, UBA, zasady i regulacje

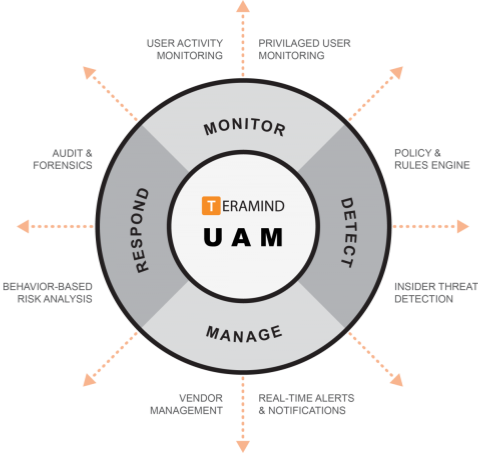

Teramind UAM / User Behavior Analytics (UBA / UEBA) zawiera wszystko, czego potrzebujesz do monitorowania pracowników, monitorowania osób trzecich, wykrywania zagrożeń wewnętrznych i optymalizacji wydajności w miejscu pracy.

Większość organizacji stosuje środki bezpieczeństwa cybernetycznego, w tym oprogramowanie antywirusowe, firewally i wykrywanie włamań, aby chronić infrastrukturę i zasoby informatyczne. Chociaż generalnie dobrze chronią organizację przed zagrożeniami zewnętrznymi, pozostawiają lukę w zabezpieczeniach, jeśli chodzi o pracowników i innych użytkowników wewnętrznych, zewnętrznych dostawców, podwykonawców i uprzywilejowanych administratorów, którzy mają dostęp do cennych treści firmy i poufnych danych.

Niezależnie od tego, czy chodzi o własność intelektualną firmy, dokumenty finansowe, dane klientów czy inne poufne materiały, wystarczy jednej osoby, aby narazić organizację na ryzyko. W rzeczywistości większość naruszeń danych w ostatnich latach dotyczyła słabych lub niewłaściwie wykorzystanych danych uwierzytelniających pracowników, w wyniku złośliwego lub przypadkowego incydentu.

Monitorowanie aktywności użytkownika (UAM) może pomóc wypełnić luki, które zawiera funkcje takie jak monitorowanie pracowników, monitorowanie użytkowników uprzywilejowanych, monitorowanie stron trzecich, analiza zachowania użytkowników i obiektów (UEBA), bezpieczeństwo punktów końcowych i wiele innych już zawierają. krytyczne dla zapobiegania zagrożeniom od wewnątrz.

Monitorowanie aktywności użytkowników to proces śledzenia wszystkich działań i zachowań użytkowników, gdy są zalogowani na komputerze (punkt końcowy). Dzięki rozwiązaniu do monitorowania pracowników firmy dysponują narzędziami, których potrzebują do śledzenia swoich wrażliwych danych, pracowników i osób trzecich, dzięki czemu mogą identyfikować i zapobiegać niewłaściwemu wykorzystaniu danych i zasobów firmy.

Teramind UAM łączy monitorowanie aktywności użytkowników, analizę zachowania i analizę wydajności w jednym miejscu

Teramind User Activity Monitoring jest poza podstawowe funkcje monitorowania i śledzenia pracowników i dodaje inteligencję behawioralną, aby zapewnić proaktywną analizę i automatyczną reakcję na zagrożenia pracowników. Może monitorować pracowników, dostawców zewnętrznych, kontrahentów, użytkowników zdalnych i specjalnych / uprzywilejowanych. Dzięki swoim zasadom i politykom Teramind UAM rejestruje nadużycia jako dowody i podejmuje działania w celu zapobiegania, zatrzymywania, blokowania i nie tylko.

Teramind UAM może również mierzyć produktywność pracowników, przeprowadzać analizę ryzyka, zapobiegać nieautoryzowanemu filtrowaniu danych i śledzić, w jaki sposób pracownicy i dostawcy zewnętrzni uzyskują dostęp do zasobów firmy, gdy logują się w pracy. Wreszcie, w przypadku naruszenia danych lub incydentu związanego z bezpieczeństwem, Teramind zapewnia wyczerpujące informacje kryminalistyczne i zapisy sesji w celu zidentyfikowania pracowników i dostawców, którzy dopuścili się naruszenia zasad.

Zalety Teramind UAM

UAM Teramind umożliwia analizę zachowań użytkowników i obiektów (UEBA) w celu identyfikacji i ostrzegania firmy o szerokim zakresie nietypowych zachowań i potencjalnych zagrożeń ze strony złośliwego, niezamierzonego lub zagrożonego pracownika, użytkownika lub podmiotu trzeciego.

Teramind automatycznie tworzy behawioralną linię bazową na podstawie aktywności użytkownika (tj. Ile razy użytkownik uzyskał dostęp do pliku), szablonu danych (typ pliku, źródło, kategoria itp.), role obiektu (aplikacja, poziom dostępu, domena itp.) i inne atrybuty (np. pora dnia, harmonogram, przypisany projekt). Każda anomalia lub odchylenie od normalnej linii bazowej może następnie wyzwalać alerty i powiadomienia w czasie rzeczywistym.

Inteligentny mechanizm polityki i reguł Teramind łączy następnie tę zdolność UEBA do proaktywnego zapobiegania zagrożeniom wewnętrznym, dając organizacjom jasny i kompletny obraz wszystkich działań użytkowników i organizacji, kontekstu i dowodów kryminalistycznych w jednym rozwiązaniu.

Monitoruj, śledź, chroń i ulepszaj pracę w firmie | Teramind

Cechy

Monitorowanie aktywności użytkowników w czasie rzeczywistym

Teramind monitoruje całą aktywność pracowników, obejmując ponad 12 obiektów systemowych, takich jak: strony internetowe, aplikacje, e-mail, polecenia konsoli, transfer plików, komunikatory, media społecznościowe, naciśnięcia klawiszy, schowek, wyszukiwanie, drukowanie, a nawet zawartość ekranu ( OCR) w czasie rzeczywistym.

Analiza zachowań użytkowników

Eksploracja zachowań może wykryć złośliwą aktywność i anomalie, które wskazują na odchylenia od normalnych poziomów zachowania. Dynamiczne oceny ryzyka i skany podatności identyfikują działania wewnętrzne, zanim staną się realnym zagrożeniem.

Wstępnie skonfigurowane zasady i reguły

Zacznij od setek gotowych szablonów reguł, list klasyfikacji działań i kategorii danych. Twórz własne zasady i reguły za pomocą intuicyjnego wizualnego edytora reguł. Użyj wyrażeń regularnych i przykładowych warunków, aby łatwo zdefiniować swoje wymagania. Twórz profile monitorowania dla poszczególnych pracowników, grup lub działów.

Wbudowana optymalizacja wydajności

Określ, które aplikacje i witryny internetowe uważasz za produktywne, i uzyskaj szczegółowe raporty o tym, jak używają ich pracownicy. Zidentyfikuj opóźnienia lub wysoką wydajność dzięki proaktywnej analizie i przestojom. Stwórz ciągłą pętlę informacji zwrotnych, aby udoskonalić i dostosować przepływ pracy w organizacji, śledząc harmonogramy, projekty i poziomy zaangażowania pracowników w celu poprawy ogólnej produktywności.

Audyt i kryminalistyka

Nagrywanie wideo wszystkich działań pracowników, nagrywanie dźwięku, nagrywanie sesji, niezmienne dzienniki, alerty i opcjonalne wyszukiwanie OCR to tylko kilka przykładów potężnych możliwości Teramind w zakresie audytu i medycyny sądowej. Razem zapewniają obszerny zbiór danych dochodzeniowych, aby wskazać źródło wewnętrznego zagrożenia.

Zarządzanie wykonawcami

Funkcje monitorowania Teramind obejmują dostawców zewnętrznych i użytkowników zdalnych, którzy mają dostęp do krytycznych systemów. Pozwala to kontrolować zarządzanie dostawcami i kontrahentami zewnętrznymi, co znacznie zmniejsza prawdopodobieństwo wystąpienia cyberzagrożeń.

Compliance

Teramind UAM może być używany do tworzenia reguł opartych na działaniach i harmonogramach, aby wspierać kilka ogólnych wymagań zgodności, np: egzekwowanie ścieżki audytu (RODO), ograniczenie nieautoryzowanego logowania (ISO 27001), zapobieganie przesyłaniu niezaszyfrowanych plików (PCI DSS), tworzenie raportów i td.

Wideo

Teramind User Activity Monitoring od Softprom