Wie können Sie Phishing-Angriffe in Ihrem Unternehmen verhindern?

News | 30.01.2023

Was ist Phishing?

Phishing ist ein Social-Engineering-Angriff, der dem Stehlen von Benutzerdaten wie Anmeldeinformationen, Kreditkartennummern, Passwörtern usw. dient. Angreifer wenden verschiedene Techniken an, um ihre Opfer auszutricksen, z. B. durch Nachahmung von Webseiten, E-Mails oder Formularen bekannter Dienste wie Banken oder Streaming-Anbieter.

Die beliebtesten Phishing-Techniken

Email Phishing

E-Mail-Phishing ist der häufigste Angriff. Der Angreifer verwendet angepasste E-Mail-Kampagnen, um eine Marke zu imitieren, der die Benutzer vertrauen.

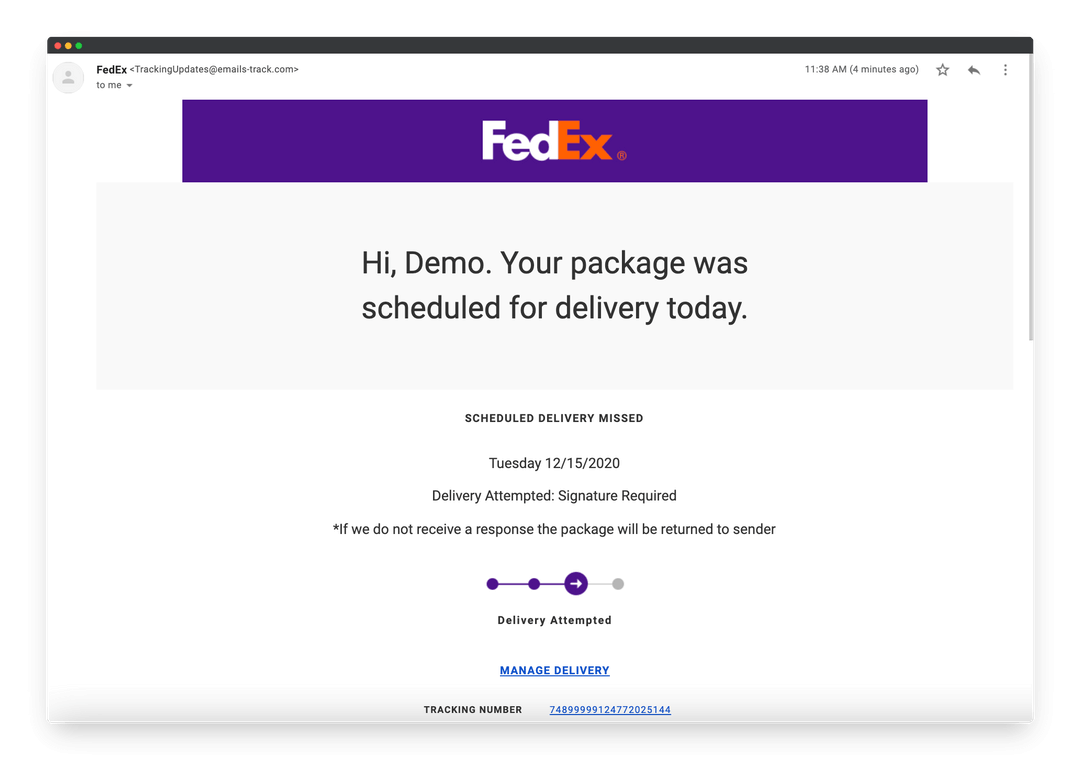

Sehen Sie sich das Beispiel eines E-Mail-Phishing-Angriffs an, der von einem Angreifer mit Maskierung durch FedEx erstellt wurde. Der Angreifer verwendete den Unternehmensstil von FedEx, einschließlich Logo, Schriftfarben usw.

Beispielsweise wird ein Brief an Sie gesendet mit der Information „*Wenn wir keine Antwort erhalten, wird das Paket an den Absender zurückgeschickt“ und einem Ablaufdatum. Der damit aufgebaute Druck bewirkt, dass der Benutzer den Inhalt weniger gewissenhaft prüft.

Spear Phishing

Spear Phishing ist ein besonders gut vorbereiteter Phishing-Angriff, der sich auf ein bestimmtes Unternehmen oder eine bestimmte Person konzentriert. Dazu lernt der Angreifer alles über das Unternehmen, seine Mitarbeiter und seine Prozesse und erstellt eine persönliche Angriffskette, die bestens an die Prozesse der Organisation angepasst ist.

Sehen wir uns ein Beispiel für einen Spear-Phishing-Angriff an. Der Angreifer schickt eine E-Mail an den Abteilungsleiter mit dem Betreff: „Rechnung aktualisiert“. Der Text, der Stil und das enthaltene Logo duplizieren die E-Mail-Vorlage der Organisation.

Der Link in der E-Mail führt zu einem passwortgeschützten internen Dokument. Der Manager wird aufgefordert, sich beim System anzumelden, um das Dokument anzuzeigen. Der Angreifer stiehlt Zugangsdaten und erhält vollen Zugriff auf Unternehmenssysteme im Netzwerk der Organisation.

Eine andere Phishing-Technik ist als CEO Fraud bekannt – hierbei werden Profile berühmter Persönlichkeiten imitiert, in der Regel von CEOs oder Persönlichkeiten des öffentlichen Lebens.

Business Email Compromise (BEC)

Dies wird auch als E-Mail-Kontokompromittierung (EAC)-Angriff bezeichnet und ist eine der gefährlichsten Unterkategorien von Spear-Phishing, das auf Unternehmen abzielt. Das BEC besteht nur aus Text, der hilft, sich im normalen Verkehr zu maskieren. Einige BEC-Angriffe integrieren sich in die Mitte einer bestehenden E-Mail-Kette, und meistens imitiert ein Angreifer einen C-Level-Manager des Unternehmens.

Brand Spoofing — Ein Angreifer nutzt die Markenbekanntheit, um an vertrauliche Daten zu gelangen.

Clickjacking — Ein Angreifer lockt den Benutzer auf eine Webseite mit eingebettetem Schadcode, der vertrauliche Informationen oder den Zugriff auf den Computer des Benutzers abfängt.

Pharming — Normalerweise führt ein Angreifer Malware auf den Computern der Benutzer aus, die auf Phishing-Sites umleitet.

Evil twin — Der Angreifer dupliziert einen drahtlosen Zugriffspunkt, mit dem sich Benutzer verbinden, indem er vertrauliche Daten überträgt.

Wie können Sie Phishing-Angriffe in Ihrem Unternehmen verhindern?

Schulen Sie Ihre User

Schulungen zum Sicherheitsbewusstsein und eine simulierte Phishing-Plattform können Mitarbeitern beibringen, klügere Sicherheitsentscheidungen zu treffen. Diese Art von Lösung umfasst Sicherheitsinhalte für Lernende, einen Dienst für Simulationsangriffe mit Messfunktionen für Ergebnisse.

Wir empfehlen die Lösungen unserer Partner KnowBe4, CybeReady, und SimSpace (für die Schulung Ihres SOC).

|

Security Awareness And Training Solutions |

KnowBe4 | CybeReady |

|---|---|---|

| Security awareness training content | + | + |

| Simulated phishing attacks | + | + |

| Learner content on the multiple languages | + | + |

| Branding content | + | + |

| Learning management system (LMS) for creating own content | + | + |

| Metrics and measurement capabilities | + | + |

| Risk quantification (identify risk at the user) | + | + |

| AI-driven phishing | + | + |

| Responses and interventions | + | + |

| Administration and support | + | + |

| Reporting capabilities | + | + |

Anti-phishing Software

Anti-Phishing-Software scannt den Inhalt eingehender und interner E-Mail-Nachrichten, Links und Anhänge in Nachrichten auf potenzielle Phishing- oder Imitationsangriffe. Anti-Phishing-Dienste können auch DNS-Authentifizierung und DMARC-, DKIM- und SPF-Protokolle verwenden, um potenzielle Authentifizierungsprobleme zu erkennen.

Softprom — Value Added IT Distributor bietet einen vollständigen Supportzyklus in allen Phasen des Verkaufs: Vorverkauf, Pilotierung, Implementierung, Schulung und technischer Support.

Wenn Sie eine Frage zu einer Lösung haben, Preisinformationen für Ihre Projektkalkulation oder Unterstützung bei der Implementierung durch unsere zertifizierten Ingenieure benötigen, kontaktieren Sie uns gerne.