das Unternehmen

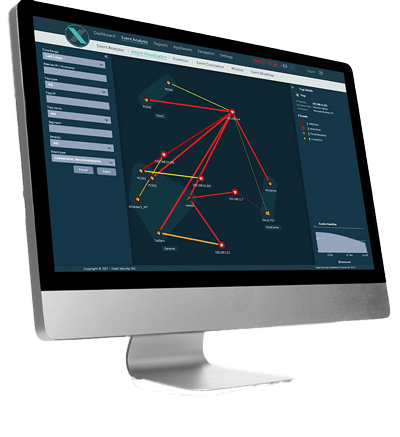

TrapX hat eine neue Generation von Täuschungstechnologien entwickelt, die die Erkennung und Verhinderung von Sicherheitsverletzungen in Echtzeit ermöglichen. Ihre praxiserprobte Lösung täuscht potenzielle Angreifer mit schlüsselfertigen Ködern (Fallen), die Ihre wahren Geräte „imitieren“. Hunderte oder Tausende von Fallen können mit geringem Aufwand eingerichtet werden. Dadurch wird ein virtuelles Minenfeld für Cyberangriffe erstellt, das Sie sofort mit verwertbaren Informationen auf böswillige Aktivitäten hinweist.

TrapX Security ist führend bei dynamischen Täuschungsvorgängen. Die täuschungsbasierten Lösungen erkennen, analysieren und verteidigen Ressourcen in Echtzeit gegen neue Zero-Day- und APT-Angriffe. DeceptionGrid ™ bietet einen automatisierten, hochgenauen Einblick in Malware und böswillige Aktivitäten, die von anderen Arten der Cyberabwehr nicht erkannt werden. Sie ermöglichen eine proaktive Sicherheitshaltung, die die Wirtschaftlichkeit der Cyber-Abwehr grundlegend verändert, indem die Kosten auf den Angreifer verlagert werden. Der Kundenstamm von TrapX Security umfasst weltweit über 2000 gewerbliche und staatliche Kunden in Branchen wie Verteidigung, Gesundheitswesen, Finanzen, Energie, Konsumgüter und anderen Schlüsselindustrien.

Mehr über TrapX: www.trapx.com

Artikel

DeceptionGrid bietet leistungsstarken automatisierten Schutz vor Attackern. TrapX DeceptionGrid schützt Ihre wertvollen Vermögenswerte vor den zahlreichen...

KontaktImplementierungen

DeceptionGrid entdeckte einen massiven Attack auf ein US-Regierungsamt

Durch die Einführung von TrapX DeceptionGrid konnte die nationale US-Regierungsbehörde proaktiven Schutz bieten und einen wirksamen Perimeter zum Schutz... Weitere Informationen

Staatlich |

Assuta Medical Centers verbesserte die Netzwerksicherheit und verhinderte eingehende Bedrohungen durch die Integration der TrapX DeceptionGrid-Lösung. ... Weitere Informationen

Medizin |

DeceptionGrid hat den Schutzumfang, die Suche nach Malware und Zero-Day-Schwachstellen eines führenden Anbieters von Software für das Gesundheitswesen... Weitere Informationen

Medizin |

Unterlagen

Video

Mehr Fallen - weniger Risiko | TrapX

So erkennen Sie kompromittierte Remote-Benutzer mit TrapX Flex.

TrapX DeceptionGrid Platform: Online-Demonstration

Innovative Sicherheits-Webcasts: Portnox, TrapX, Securonix & Netsparker von Softprom

Länder

Softprom is the official distributor of this vendor in the territory of

Albanien

Albanien Armenien

Armenien Österreich

Österreich Aserbaidschan

Aserbaidschan Bosnien und Herzegowina

Bosnien und Herzegowina Bulgarien

Bulgarien Kroatien

Kroatien Tschechien

Tschechien Estland

Estland Georgien

Georgien Deutschland

Deutschland Griechenland

Griechenland Ungarn

Ungarn Kasachstan

Kasachstan Kirgisistan

Kirgisistan Lettland

Lettland Litauen

Litauen Moldawien

Moldawien Montenegro

Montenegro Nordmazedonien

Nordmazedonien Polen

Polen Rumänien

Rumänien Serbien

Serbien Slowakei

Slowakei Slowenien

Slowenien Schweiz

Schweiz Tadschikistan

Tadschikistan Turkmenistan

Turkmenistan Ukraine

Ukraine Usbekistan

Usbekistan