Remote-Mitarbeiterüberwachung: So machen Sie Remote-Arbeit effektiv und sicher

News | 18.09.2020

Cybersicherheitsspezialisten behandeln Remote-Mitarbeiter als Bedrohung, und sie haben Recht, dies zu tun. Fernarbeit ist jedoch kein vorübergehender Trend - sie bleibt bestehen. Zwischen 2017 und 2018 arbeiteten nach Angaben des US Bureau of Labour Statistics teilweise 36 Millionen (oder 25%) der US-Mitarbeiter zu Hause. Für viele Spezialisten ist die Fähigkeit, außerhalb des Büros zu arbeiten, ein wichtiger Vorteil bei der Auswahl eines Arbeitgebers. Darüber hinaus ist auf Geschäftsreisen, für Drittanbieter und in Notfällen wie Pandemien, Transportkollaps und extremen Wetterereignissen ein Fernzugriff erforderlich. In solchen Fällen müssen IT-Spezialisten bereit sein, eine effektive Fernüberwachung der Mitarbeiter sowie einen sicheren und komfortablen Fernzugriff auf Unternehmenssysteme sicherzustellen. Es ist auch wichtig, die Produktivität der Mitarbeiter im Auge zu behalten. Schließlich können einige Mitarbeiter durch Hausarbeiten abgelenkt werden. In diesem Artikel werfen wir einen Blick auf gängige Mythen über Telearbeiter, Cybersicherheitsprobleme im Zusammenhang mit Remote-Arbeit und die besten Tools und Praktiken zur Verwaltung von Mitarbeitern, die von zu Hause aus arbeiten.

Top 5 Mythen über Remote Worker

Es gibt viele Missverständnisse in Bezug auf Mitarbeiter im Home Office. Viele Arbeitgeber zögern, Mitarbeitern die Arbeit von zu Hause aus zu ermöglichen, da sie der Meinung sind, dass dies ineffektiv, kostspielig und unsicher ist. Statistiken belegen jedoch, dass diese Überzeugungen weitgehend falsch sind. Werfen wir einen Blick auf die wahren Fakten über Fernarbeiter und entlarven diese Mythen.

Mythos Nr. 1 - Mitarbeiter arbeiten weniger, wenn sie nicht im Büro sind.

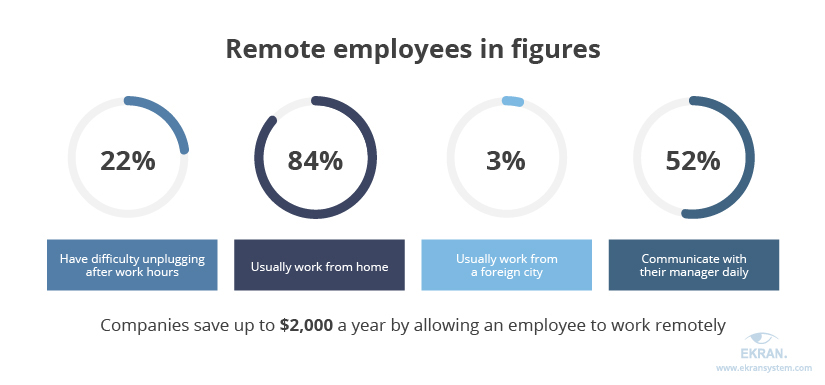

Einige Manager glauben, dass Mitarbeiter aufhören zu arbeiten, wenn sie nicht unter ständiger Aufsicht stehen. Es gibt gute Gründe für eine solche Meinung: Schließlich ist es einfacher, sich von sozialen Medien oder Hausarbeiten ablenken zu lassen, wenn Sie zu Hause sind. Die Stanford University führte eine zweijährige Studie durch, um herauszufinden, ob Telearbeiter tatsächlich weniger arbeiten. Sie stellten fest, dass die meisten Büroangestellten, die während des Experiments mit der Fernarbeit begannen, einen signifikanten Produktivitätsschub zeigten. Laut dem Bericht von Buffer über den Stand der Fernarbeit von 2019 geben 22% der Remote-Mitarbeiter an, dass sie Schwierigkeiten haben, den Stecker nach der Arbeitszeit zu ziehen. Es gibt jedoch immer noch viele Arbeitnehmer, die sich nicht auf ihre Arbeit zu Hause konzentrieren können. Aus diesem Grund ist es gängige Praxis, die Leerlaufzeit und die aktive Zeit der Mitarbeiter im Auge zu behalten und Remote-Software zur Zeiterfassung und -überwachung für Mitarbeiter einzusetzen, um die Leistung der Mitarbeiter zu analysieren und zu steigern.

Mythos Nr. 2 - Bei Fernarbeit dreht sich alles um Reisen.

Sie haben wahrscheinlich Hunderte von Bildern und Instagram-Posts gesehen, in denen Remote-Arbeiten als am Strand liegend oder in verschiedene Städte und Länder reisend dargestellt werden. Es ist schwer vorstellbar, dass bei einem solchen Lebensstil Zeit ist, produktiv zu sein. Dieses Bild ist aber auch ziemlich weit hergeholt. Laut Buffer arbeiten 84% der Remote-Mitarbeiter normalerweise von zu Hause aus und wechseln manchmal ihre Arbeitsumgebung in ein lokales Café. Nur 3% arbeiten häufig außerhalb ihrer Heimatstadt.

Mythos Nr. 3 - Fernarbeit ist für kleine Unternehmen und Startups.

Dieser Mythos ist teilweise richtig: Für kleine Unternehmen und Start-ups ist es in der Tat günstiger, Remote-Mitarbeiter einzustellen und Geld für Büromieten zu sparen. Viele große Unternehmen bieten jedoch Remote-Arbeit (oder teilweise Remote-Arbeit) als Vorteil für die Mitarbeiter an. Der Ausbruch des Coronavirus hat auch gezeigt, dass Unternehmen wie Oracle, Amazon, Microsoft, Google, Twitter und sogar die NASA innerhalb weniger Tage auf vollständig Remote-Arbeit umsteigen können.

Mythos Nr. 4 - Remote-Mitarbeiter fühlen sich einsam und vom Flurfunk ausgeschlossen.

Für viele Menschen, die es gewohnt sind, im Büro zu plaudern, mag es wie soziale Isolation erscheinen, sich von zu Hause aus für die Arbeit einzusperren. Tatsächlich hört die arbeitsbezogene Kommunikation jedoch nicht außerhalb des Büros auf. Laut einer TINYpulse-Umfrage sprechen 52% der Telearbeiter täglich mit ihrem Manager. Eine andere Umfrage von TalentLMS zeigt, dass 43% Kommunikations-Apps verwenden, um mit ihrem Team zu sprechen, und 37% das Büro besuchen.

Mythos Nr. 5 - Die Einrichtung eines Fernzugriffs ist kostspielig und unsicher.

Um einen sicheren und schnellen Fernzugriff einzurichten, müssen spezielle Cybersicherheitslösungen (virtuelle private Netzwerke, Firewalls, Fernüberwachungssoftware, Zeiterfassungsprogramme usw.) erworben werden. Diese Tools kosten jedoch weit weniger als die Anmietung eines Büros und die Schaffung eines komfortablen Arbeitsbereichs. Unternehmen, die an der oben genannten Stanford-Studie teilgenommen haben, gaben an, pro Mitarbeiter bis zu 2.000 USD pro Jahr an Bürokosten eingespart zu haben. Remote-Arbeiten ist auch für Mitarbeiter von Vorteil, da sie keine Zeit damit verbringen müssen, ins Büro zu gelangen, und so bis zu 7.000 USD pro Jahr an täglichen Ausgaben sparen.

Bedenken hinsichtlich der Cybersicherheit durch Fernzugriff sind jedoch keine Mythen. Sehen wir uns die wichtigsten Gefahren an, die von Remote-Mitarbeitern ausgehen, und mögliche Möglichkeiten, diese zu mindern.

Bedenken hinsichtlich der Fernarbeit

Remoteverbindungen sind eine bekannte Bedrohung für die Cybersicherheit. Laut einer OpenVPN-Umfrage behandeln 73% der IT-Verantwortlichen Telearbeiter als gefährlicher als Mitarbeiter vor Ort. Der Hauptgrund für diese Einstellung ist die Tatsache, dass Remote-Mitarbeiter von außerhalb des traditionellen Cybersicherheitsbereichs auf vertrauliche Daten zugreifen. Mangelndes Wissen und Schutzmaßnahmen machen Telearbeiter (und damit die Daten, auf die sie zugreifen) anfälliger für Hacking-Angriffe und Datenverletzungen.

Hier sind die häufigsten Bedrohungen durch Remote-Mitarbeiter:

1. Verwenden öffentlicher Wi-Fi-Netzwerke. Für die Verbindung mit öffentlichem WLAN ist keine Autorisierung erforderlich, und Hacker können Daten entführen, die ein Benutzer über diese ungesicherten Verbindungen sendet. Zu diesen Daten kann alles gehören, von arbeitsbezogenen E-Mails bis hin zu vertraulichen Unternehmensinformationen und Benutzeranmeldeinformationen.

2. Verwenden persönlicher Geräte für die Arbeit. Die Büroarbeitsstation eines Mitarbeiters ist normalerweise mit dedizierter Antiviren- und Firewall-Software, Verschlüsselungsalgorithmen usw. gesichert. Für einen Remote-Mitarbeiter ist es am besten, einen Unternehmens-Laptop auszustellen oder eine spezielle Software auf einem persönlichen Gerät einzurichten. Mitarbeiter sind jedoch häufig versucht, einen Unternehmens-Laptop für persönliche Zwecke zu verwenden, ihn mit Familienmitgliedern zu teilen oder ein anderes Gerät für ihre Arbeit zu verwenden.

3. Mangelndes Bewusstsein für Cybersicherheit. Neben der Cybersicherheitssoftware benötigen Remote-Mitarbeiter Kenntnisse darüber, wie diese Software verwendet wird und warum sie wichtig ist. Ohne dieses Wissen ignorieren sie wahrscheinlich Sicherheitsmaßnahmen, um ihre Arbeit schneller und komfortabler zu gestalten. Beispielsweise verwenden Unternehmen häufig VPNs mit einer begrenzten Anzahl von Verbindungen. Dies verlangsamt die Arbeit und die Mitarbeiter schalten das VPN nach Möglichkeit aus.

4. Anfälligkeit für Social-Engineering-Angriffe. Phishing, Smishing, Vorwand, Hacking in sozialen Netzwerken und andere Angriffe sind eine Bedrohung für jeden Mitarbeiter. In Notfällen, in denen viele Unternehmen ihren Mitarbeitern erlauben, von zu Hause aus zu arbeiten, nehmen Social-Engineering-Angriffe gegen Telearbeiter normalerweise zu. Betrug, der während des Coronavirus-Ausbruchs verursacht wurde, ist ein gutes Beispiel. Aufgrund des Mangels an Kenntnissen und Tools zur Cybersicherheit haben Hackerangriffe eine höhere Erfolgschance.

5. Fehlende Tools für Autorisierung und Zugriffskontrolle. Das Stehlen von Anmeldeinformationen von einem Remote-Mitarbeiter ist aus den oben genannten Gründen einfacher als von einem Mitarbeiter vor Ort. Trotzdem können Unternehmen keine zusätzlichen Authentifizierungsmaßnahmen für Remote-Mitarbeiter durchsetzen.

6. Verwenden veralteter Software. Niemand aktualisiert seine Software gerne regelmäßig. Dies führt zu Störungen, die Installation von Updates nimmt Zeit in Anspruch und erfordert, dass Sie sich an eine neue Version gewöhnen. Einer der Hauptgründe für Updates ist jedoch die Behebung von Sicherheitsproblemen. IT-Administratoren können obligatorische Aktualisierungen auf Unternehmensendpunkten erzwingen. Remote-Mitarbeiter zögern jedoch normalerweise, ihre Software zu aktualisieren. Durch den Missbrauch bekannter Schwachstellen alter Software können Hacker erfolgreiche Angriffe ausführen.

7. Böswillige Aktionen mit Daten. Remote-Mitarbeiter haben zwar denselben Zugriff wie ihre Kollegen im Büro, werden jedoch normalerweise weniger vom IT-Sicherheitsteam kontrolliert. Daher ist es für Telearbeiter einfacher, unbemerkt Datendiebstahl, Missbrauch, Missbrauch und andere Arten von Insiderangriffen durchzuführen.

8. Ausruhen statt arbeiten. Während die meisten Mitarbeiter sowohl zu Hause als auch im Büro produktiv sind, fällt es einigen möglicherweise schwer, sich ohne ihren Manager in der Nähe zu konzentrieren. Solche Mitarbeiter können leicht durch Bereinigen, Durchsuchen der Nachrichten, Spielen usw. abgelenkt werden. Ohne eine spezielle Remote-Mitarbeiterüberwachungssoftware ist es schwierig zu beurteilen, ob eine Person wirklich nicht arbeitet.

Es ist möglich, diese Bedenken durch die Implementierung von Best Practices für Cybersicherheit und Remote Worker Monitoring auszuräumen. Sehen wir uns die bewährten Methoden zur Sicherung von Remoteverbindungen und Mitarbeitern an.

Best Practices für die Überwachung von Remote-Mitarbeitern

Wir haben eine Liste mit Best Practices erstellt, mit denen Sie Remote-Aktivitäten überwachen und sichern können. Einige sind rein organisatorisch, während andere eine spezielle Remote-Mitarbeiterüberwachungssoftware wie das Ekran-System erfordern.

1. Erstellen Sie eine schriftliche RAS-Richtlinie. Diese Richtlinie sollte Folgendes umfassen:

- eine Liste von Software- und Zugriffskontrollmaßnahmen

- Anweisungen zum Remote-Herstellen einer Verbindung zu Ihrem Netzwerk

- Maßnahmen zum Schutz von Anmeldeinformationen

- Bedingungen für die Bereitstellung des Fernzugriffs für Mitarbeiter (wenn Ihr Unternehmen normalerweise keine Fernarbeit zulässt)

Stellen Sie sicher, dass Ihre Mitarbeiter diese Richtlinie jederzeit lesen können und dass Sie alle Fragen beantworten, die sie möglicherweise dazu haben.

2. Informieren Sie die Mitarbeiter über Social-Engineering-Angriffe.Solche Angriffe sind normalerweise erfolgreich, weil ein Mitarbeiter unaufmerksam ist, sich beeilt oder weil Hacker neue Tricks im Ärmel haben. Der beste Weg, um diese Angriffe abzuschwächen, besteht darin, die Mitarbeiter über die jüngsten Social-Engineering-Versuche aufzuklären und sie an die Bedrohung zu erinnern. Sie können dieses Quiz beispielsweise über Phishing von Google oder Tipps des US-amerikanischen Heimatschutzministeriums teilen.

3. Sichern Sie Remoteverbindungen mit einem VPN. Diese Technologie stellt mithilfe eines Verschlüsselungsalgorithmus und einer Authentifizierung eine sichere Punkt-zu-Punkt-Verbindung zwischen dem Computer eines Mitarbeiters und dem Unternehmensnetzwerk her. Daher ist ein VPN ein wirksames Werkzeug zum Schutz von Verbindungen über nicht vertrauenswürdige Netzwerke wie öffentliches WLAN.

4. Erzwingen Sie die Multi-Faktor-Authentifizierung. Durch Überprüfen mehrerer Faktoren können Sie jemanden positiv authentifizieren, der versucht, eine Verbindung zu Ihrem Netzwerk herzustellen. Ekran System überprüft Anmeldeinformationen (ein Wissensfaktor) und sendet ein einmaliges SMS-Passwort an das Telefon eines Benutzers (ein Besitzfaktor).

5. Beschränken Sie freigegebene Konten oder verwenden Sie die sekundäre Authentifizierung. Freigegebene Profile, z. B. für Remote-Administratoren, vereinfachen das Leben der Mitarbeiter, erschweren jedoch die Verknüpfung von Sicherheitsverletzungen mit bestimmten Benutzern. Einige IT-Spezialisten ziehen es vor, solche Konten zu sperren. Wenn Sie dies nicht tun können, implementieren Sie die sekundäre Authentifizierung, um den Benutzer hinter einem gesichtslosen Profil zu identifizieren.

6. Überwachen und Aufzeichnen der Benutzeraktivität. Durch die kontinuierliche Überwachung von Remotecomputern erhalten Sie einen vollständigen Überblick über die Aktionen der Mitarbeiter mit vertraulichen Daten und deren Gesamtleistung. Aktivitätsüberwachungssoftware wie Ekran System Records:

- aktive Arbeitszeit und Leerlaufzeit

- Bildschirmaktivität

- Audioeingang und -ausgang

- Tastenanschläge

- geöffnete Ordner und Dateien

- ausgeführte Befehle

- ...

Mit Ekran wird die Überwachung und Aufzeichnung auch ohne Internetverbindung fortgesetzt. Mit solchen Aufzeichnungen können Sie den Kontext jeder Aktion klar bestimmen und Ihren Standpunkt während einer Untersuchung unter Beweis stellen.

7. Kontrollieren Sie die Produktivität Ihrer Mitarbeiter. Ein einfacher Zeitmesser reicht oft nicht aus, um die Effizienz eines Arbeitnehmers abzuschätzen. Mit Daten aus der Überwachung der Benutzeraktivität können Sie die Effektivität und das Engagement eines Mitarbeiters während der Arbeitszeit bewerten. Die beste Informationsquelle ist hier ein Bericht über die aktive und Leerlaufzeit für jeden Mitarbeiter. Sie können solche Berichte täglich, wöchentlich oder monatlich überprüfen. Damit sehen Sie, wie viele Stunden Telearbeiter wirklich arbeiten. Wenn Sie Zweifel an der Leistung einer Person haben, können Sie auch Bildschirmaufzeichnungen, Dateien, Ordner, Anwendungen und Websites analysieren, die während der Arbeitszeit geöffnet wurden.

8. Erhalten Sie Benachrichtigungen zu verdächtigen Ereignissen. Eine rechtzeitige Benachrichtigung über eine mögliche Sicherheitsverletzung mit einem Link zu der betreffenden Sitzung hilft einem Sicherheitsbeauftragten, verdächtige Aktivitäten zu stoppen. Es ist immer besser, eine Bedrohung zu stoppen, als mit ihren Folgen umzugehen. Ekran System bietet nicht nur eine Warnung, sondern auch:

8. Erhalten Sie Benachrichtigungen zu verdächtigen Ereignissen. Eine rechtzeitige Benachrichtigung über eine mögliche Sicherheitsverletzung mit einem Link zu der betreffenden Sitzung hilft einem Sicherheitsbeauftragten, verdächtige Aktivitäten zu stoppen. Es ist immer besser, eine Bedrohung zu stoppen, als mit ihren Folgen umzugehen. Ekran System bietet nicht nur eine Warnung, sondern auch:

- Benachrichtigen Sie einen Benutzer über einen Regelverstoß

- eine Aktivität blockieren

- einen Benutzer blockieren

9. Verwalten Sie Anmeldeinformationen und Geheimnisse. Wie bereits erwähnt, sind die Anmeldeinformationen von Remote-Mitarbeitern besonders leicht zu stehlen. Sie können sie schützen, indem Sie eine Kennwortverwaltungslösung bereitstellen. Mit einem Kennwortmanager können Sie Anmeldungen und Kennwörter auf sichere Weise erstellen, speichern, übertragen und drehen, ohne dass Benutzer daran beteiligt sind. Neben dem Sichern von Anmeldeinformationen verwaltet Ekran System auch Windows Active Directory-Geheimnisse, SSH / Telnet-Schlüssel für Unix-Umgebungen und vieles mehr.

Lassen Sie uns sehen, wie Sie mit den von uns besprochenen Praktiken und Tools wichtige Bedrohungen im Zusammenhang mit Remote-Mitarbeitern mindern können.

Fazit

Telearbeiter helfen Unternehmen dabei, Geld bei der Büromiete zu sparen, sind ebenso engagiert wie Mitarbeiter im Büro und bleiben mit ihren Managern in Kontakt. Manchmal sind sie sogar produktiver als ihre Kollegen vor Ort. Andererseits erfordern Cybersicherheitsbedrohungen durch Fernzugriff erhebliche Schutzmaßnahmen. Selbst wenn Ihr Unternehmen normalerweise Mitarbeiter vor Ort beschäftigt, gibt es Situationen, in denen Sie Fernzugriff bereitstellen und Ihre Remote-Mitarbeiter überwachen müssen - und es ist am besten, sich im Voraus vorzubereiten. In diesem Artikel haben wir die wichtigsten Cybersicherheitsrisiken untersucht, die entstehen, wenn Ihre Mitarbeiter von zu Hause aus arbeiten können. Einige von ihnen können durch organisatorische Maßnahmen wie die Erstellung von Richtlinien und die Schulung Ihrer Mitarbeiter beseitigt werden. Um maximale Sicherheit und Transparenz zu gewährleisten, ist es jedoch am besten, dedizierte Remote-Mitarbeiterüberwachungssoftware wie das Ekran-System bereitzustellen. Mit Ekran können Sie Benutzeridentitäten überprüfen, den Benutzerzugriff (einschließlich des Zugriffs privilegierter Benutzer) verwalten und die Aktivität und Produktivität aller Benutzer innerhalb und außerhalb Ihres geschützten Bereichs überwachen. Ekran System ist eine universelle, leichte Lösung zur Mitarbeiterüberwachung, die problemlos in 20 Minuten auf 10 oder 10.000 Endpunkten bereitgestellt werden kann.