Платформа моделювання зломів та атак Cymulate

Автоматизоване рішення оцінює архітектуру та процеси ЗЗІ організацій, запускаючи реальні атаки на існуючі активи, але без ризику злому

Cymulate - відзначена нагородами платформа для автоматичного моделювання зломів та атак (BAS)

Платформа моделювання зломів та атак Cymulate перевіряє рівень безпеки 24/7 з будь-якого місця та у будь-який час, виявляючи можливі вразливості та надаючи інформацію про способи їх усунення. Система працює за допомогою моделювання багатовекторної внутрішньої або зовнішньої атак, що включають останні вразливості, отримані з дослідного центру Cymulate. Система є SaaS рішенням, що складається з сервера та агента – сервер знаходиться у хмарі та контактує з агентом, встановленим усередині організації. Зовнішні атаки імітує сервер, а про їхній успіх або провал доповідає агент. Для внутрішніх атак вони змінюються ролями. Результатом є всебічний звіт про статус поточної безпеки вашої організації – доставляється негайно та без хибних результатів.

Платформа Cymulate повністю аналізує ваш захист найширшим спектром векторів атак, забезпечуючи постійну симуляцію стійкості вашої безпеки проти цільових кібератак (APT). Перевірте здатність вашої мережі справлятися з загрозами до експлуатації в електронній пошті, браузері та WAF. Проаналізуйте свою здатність реагувати на реальні інциденти з постексплуатаційними рішеннями, такими як Hopper, Endpoint та Data Exfiltration.Підвищіть рівень поінформованості співробітників про фішинг, вимагання та інші атаки. Отримайте чітку картину вразливостей з кожної точки впливу і дізнайтеся, що дійсно відбудеться, коли вас атакують.

Стратегія безперервного тестування дозволяє з'ясувати, наскільки ефективними є поточні заходи безпеки в організації, виявити нові вразливості у безпеці на етапі їх виникнення, а також значно скоротити та постійно оптимізувати поверхню атаки.

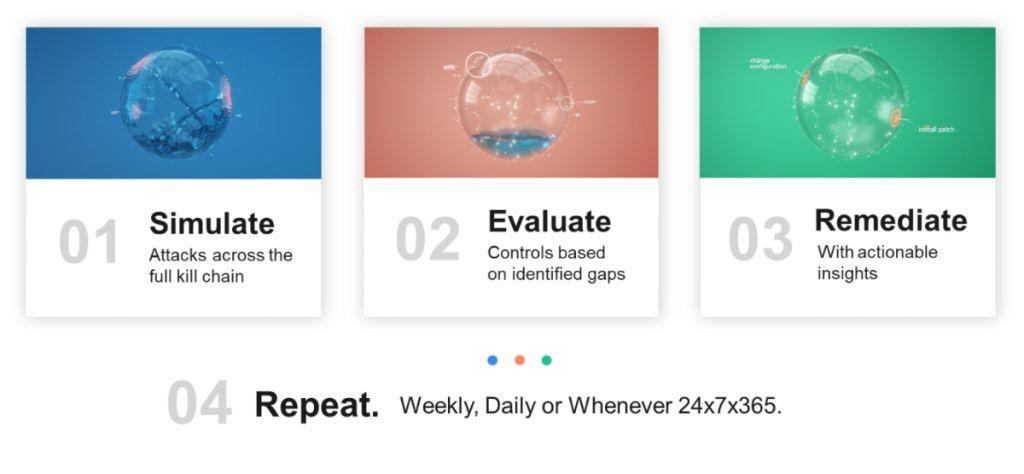

4 кроки покращення рівня ІТ-безпеки від Cymulate

- Імітація кібератаки на всіх етапах злому (kill chain)

- Оцінка заходів контролю на основі виявлених уразливостей

- Виправлення впливу на підставі дієвої оцінки

- Повторення циклу (щогодини, щотижня, щодня) з будь-якою заданою частотою

Останні версії програм-здирників, компрометації ділової електронної пошти та державні компанії APT вимагають зміни стратегії кібербезпеки. За допомогою платформи Cymulate, постійно покращуючи заходи безпеки, виявляючи їх вразливі місця та настроюючи підвищення ефективності, групи безпеки можуть постійно скорочувати свої атаки і поліпшувати загальний стан безпеки організації.

Функціонал

Розгортається за хвилини

Проста у використанні

Один агент, необмежену кількість атак

SaaS платформа

Автоматизована або на вимогу

Моделювання нових загроз у кілька кліків

Охоплює весь ланцюжок kill chain