Rapid7 InsightIDR

Миттєво аналізуйте та виявляйте аномалії поведінки користувачів вашої мережі в режимі реального часу з UEBA технологією InsightIDR, лідером Gartner Magic Quadrant for SIEM 2020.

InsightIDR — названий лідером у Gartner Magic Quadrant for SIEM 2020 Моніторинг, розслідування та реагування на загрози в режимі 24/7, включає сервіс з управління виявленням та реагуванням (MDR).

Сильні сторони

- InsightIDR - SaaS рішення і вимагає лише локального розгортання агентів або збирачів на кінцевих точках. Легке розгортання та швидкий запуск.

- Включає додаткові технології - управління вразливістю та SOAR, цілодобовий моніторинг середовища.

- InsightIDR пропонує потужну підтримку UBA з готовими варіантами використання на основі аномальних дій.

- Рідна підтримка FIM. Агент кінцевої точки може використовуватися для розгортання облікових даних, що вводять в оману, що є відмітною ознакою серед продуктів SIEM.

InsightIDR – відмінна система. Вона дає чудове відчуття безпеки (контролю). Тільки уявіть, що ви виявляєте будь-яку підозрілу поведінку в мережі за місяці до того, як ви могли виявити раніше без використання InsightIDR.

Ключові характеристики InsightIDR

Уніфікуйте дані безпеки

Просте хмарне управління журналами та подіями відповідно до вимог.

Виявляйте порушення у поведінці

Виявляйте та стримуйте загрози до того, як ситуація стане критичною.

Швидко та впевнено реагуйте на атаки

Прискорюйте дослідження у 20 разів із візуальною хронологією та монітоїнгом 24/7

Удосконалена телеметрія кінцевої точки в InsightIDR

Більш ефективне виявлення, дослідження та реагування завдяки розширеному візуальному контролю даних на кінцевих пристроях.

Маючи всебічне покриття в сучасній інфраструктурі, InsightIDR виходить за рамки традиційних SIEM-систем і забезпечує високонадійне виявлення загроз "з коробки" та покращену видимість середовища, коли це необхідно командам. Критично важливим для цілісного покриття InsightIDR є виявлення кінцевої точки і дії у відповідь в режимі реального часу, які необхідні для виявлення ранніх ознак атаки.

Більш широкі та ефективні розслідування

InsightIDR - єдиний SIEM з потужними засобами виявлення та реагування кінцевих точок (EDR), аналізу мережевого трафіку та вбудованими засобами аналізу поведінки, що дозволяють клієнтам виявляти та розслідувати загрози на кінцевих точках без будь-яких інтегрованих чи додаткових конфігурацій. За допомогою InsightIDR клієнти можуть використовувати універсальний агент Insight Agent Rapid7 для доступу в режимі реального часу до сканування кінцевих точок та попередження про виявлення загроз.

Але наші можливості кінцевої точки не зупиняються на виявлення загрози: Завдяки вдосконаленій телеметрії кінцевих точок (EET) клієнти InsightIDR отримують архів історичних даних про початок процесу, що дозволяє прискорити виявлення, розслідування та усунення загроз.

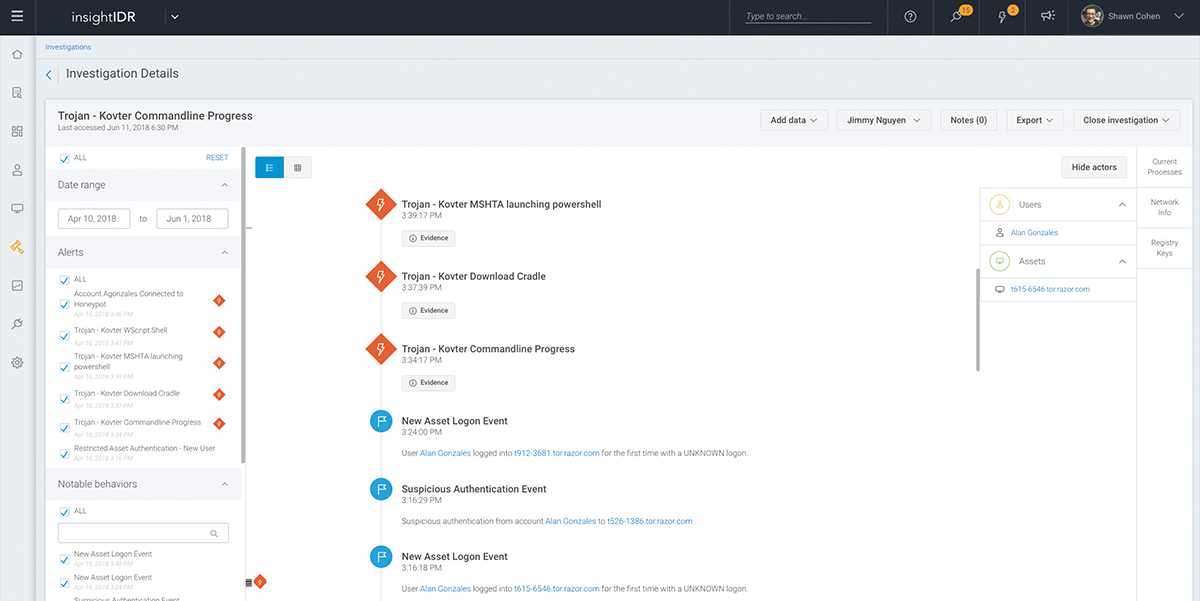

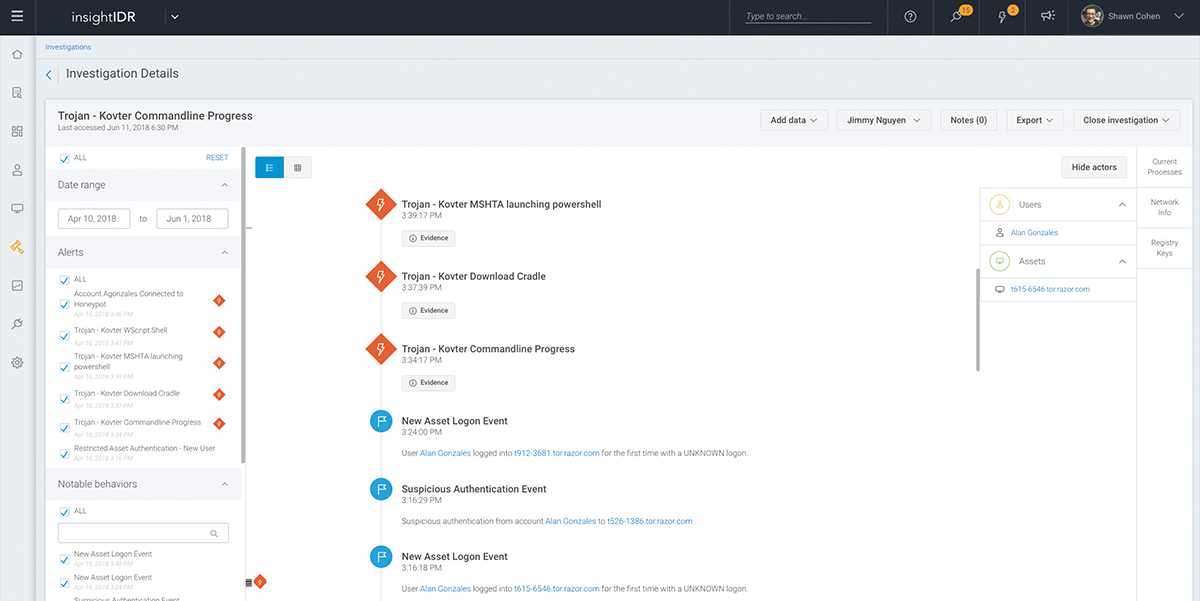

Прискорення розслідувань по сигналах тривоги та розблокування користувацьких Case-ів використання

EET забезпечує контекст того, що відбувалося до та після будь-якої дії на кінцевій точці, дозволяючи командам розповісти повну історію про те, які дії призвели до конкретного виявлення. Тепер команди безпеки можуть точно розшифрувати, що було атакою, і що було звичайною командою, яка виглядала підозріло, замість стрибати туди-сюди за допомогою кількох інструментів.

Повний архів даних про запуск процесу також дозволяє клієнтам створювати власні виявлення на основі цих даних.Це надзвичайно корисно для розпізнавання потенційних показників компромісу, які можуть бути унікальними для конкретної політики вашої організації та/або вашої конкретної галузі чи сектору ринку.

Наприклад, якщо клієнт використовує Slack тільки для внутрішніх комунікацій і раптово Skype запускається на кінцевій точці, його аналітик захоче якнайшвидше запустити процес реагування на інцидент, щоб стримати цю загрозу; за допомогою даних про запуск процесу EET він зможе створити попередження, яке спрацьовуватиме при запуску будь-якої іншої програми для чату, наприклад Skype.

За допомогою EET клієнти InsightIDR можуть побачити весь спектр атак, включаючи те, що призвело до атаки, що сталося під час неї, і те, що сталося після. Наприклад, якщо атака почалася з того, що співробітник відкрив фішингове посилання, а вкрадені облікові дані були використані для виконання шкідливих дій на кінцевій точці, ви можете переглянути діяльність на кінцевій точці і прийняти рішення про відключити користувача щоб уникнути майбутнього компромісу . Якщо після атаки вони змінили адміністративні налаштування на будь-якій кінцевій точці, ви зможете повернутися і скасувати ці зміни.

Ефективне та повне виявлення та реагування на дії за допомогою InsightIDR

Сьогодні існує безліч технологій, до яких команди безпеки мають доступ – і які дуже потрібні – для створення успішної програми виявлення та реагування. Однак, у міру того, як команди впроваджують все більше і більше інструментів, те, що призначене для допомоги у виявленні, може насправді створювати складнощі в процесі, зі складними інтеграціями, з переходом від одного інструменту до іншого, та необхідністю вивчення входів та виходів із кількох платформ безпеки.

У Rapid7 ми розглянули цілісний підхід до виявлення та реагування та визначили всі ключові компоненти технології, які допомагають забезпечити видимість та захист наших клієнтів. Найкраще? Ми постачаємо все це в одному рішенні.

InsightIDR аналізує дані про кінцеву точку поряд з журналами аналізу поведінки користувачів. та дані про мережевий трафік, щоб дати клієнтам повну картину їх безпеки.ландшафт погроз. Ці набори даних надають дані про критичну діяльність і містять найраніші показники потенційного компромісу, що формують три стовпи з Gartner's Security Operations Center (SOC) Visibility Triad-SIEM/UEBA, Виявлення мережі та реагування на неї, а також виявлення кінцевої точки та реагування на неї . Використовуючи тріаду видимості SOC, InsightIDR прискорює виявлення та реагування шляхом забезпечення швидкого та точного оповіщення та надання клієнтам інструментів. та контекст, необхідний для швидкого та впевненого реагування на загрози.

User Behavior Analytics

У 80% злому використовувалися вкрадені або слабкі паролі. InsightIDR виявить зловмисників, які маскуються під співробітників компанії.

Виявлення всередині

Attacker Behavior Analytics

Виявлення, що базуються на реальних атаках. Rapid7 бачить атаки із перших рук через проект Metasploit. Бібліотека поставляється в InsightIDR швидко.

Точні дані

Endpoint Detection and Visibility

InsightIDR поставляється з Insight Agent для сканування кінцевих точок, що дає змогу виявити в режимі реального часу всі пристрої в мережі.

Сканування кінцевих точок

Network Traffic Analysis

Аналіз мережного трафіку доступний InsightIDR. Ви можете безперервно відстежувати ваш мережевий трафік у будь-якому місці або на сайті у вашій мережі.

Аналіз мережевого трафіку

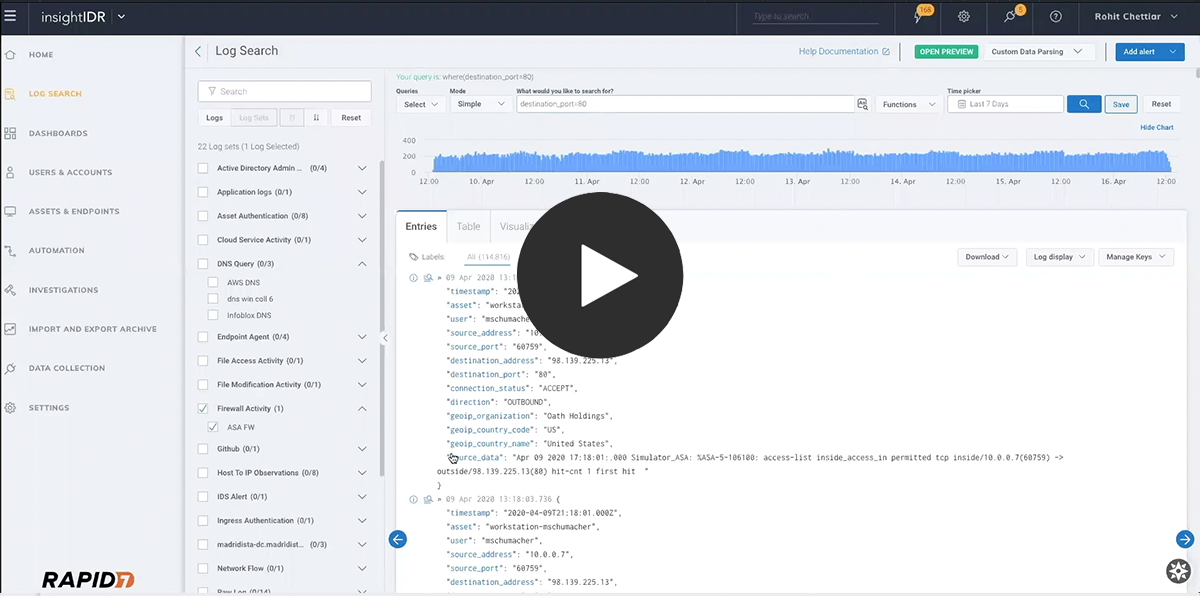

Centralized Log Management

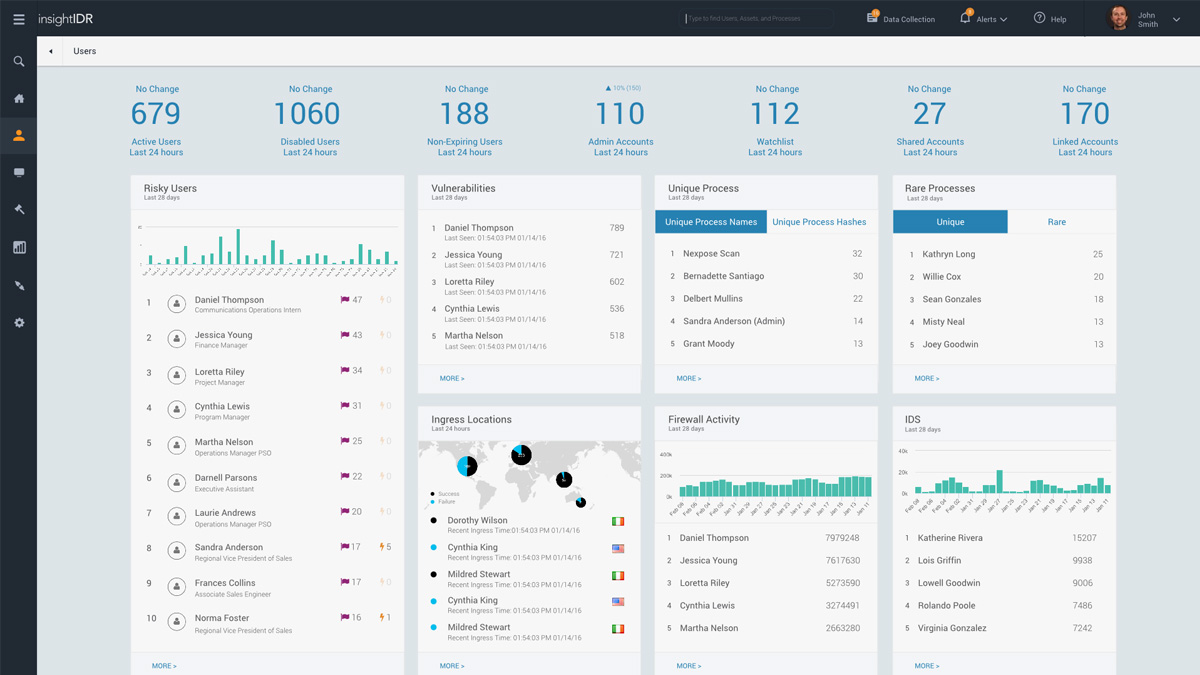

InsightIDR співвідносить мільйони щоденних подій у вашому середовищі безпосередньо з користувачами та активами, що стоять за ними, щоб виявляти ризики організації та визначати пріоритети у пошуку.

Пріоритезація

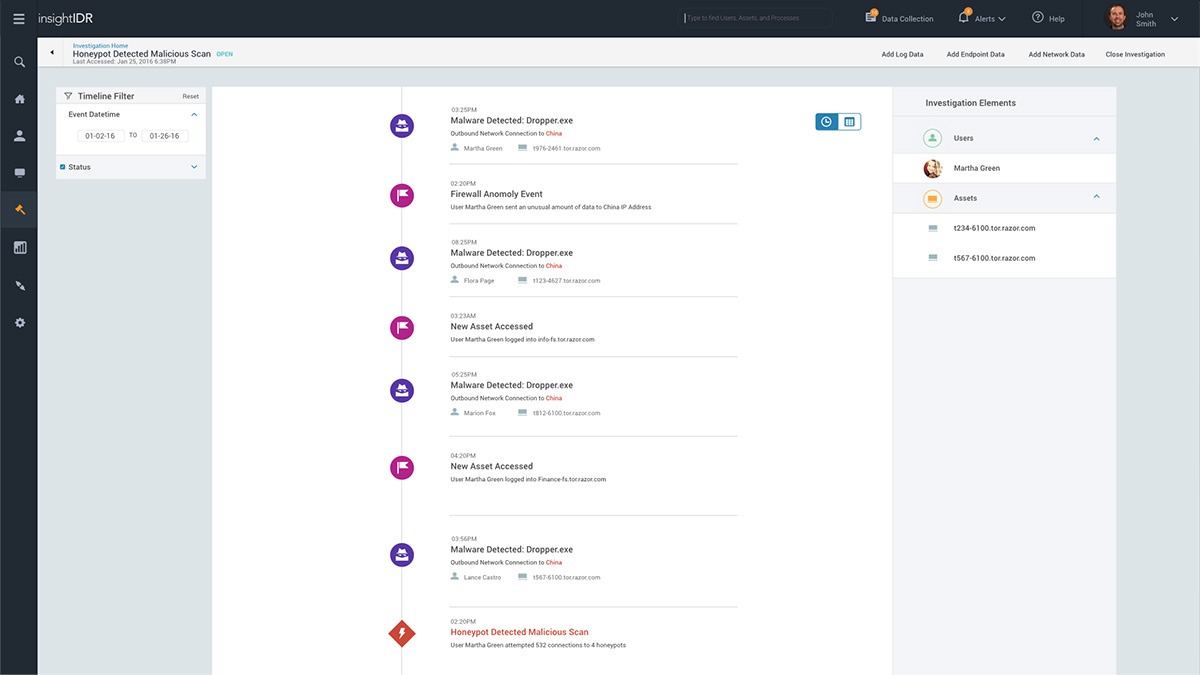

Visual Investigation Timeline

InsightIDR об'єднує пошук у журналі, поведінку користувача та дані кінцевих точок у єдину часову шкалу, щоб допомогти вам приймати більш виважені та швидкі рішення. Наскільки швидше? Клієнти повідомляють про прискорення розслідувань у 20 разів.

Єдиний пошук

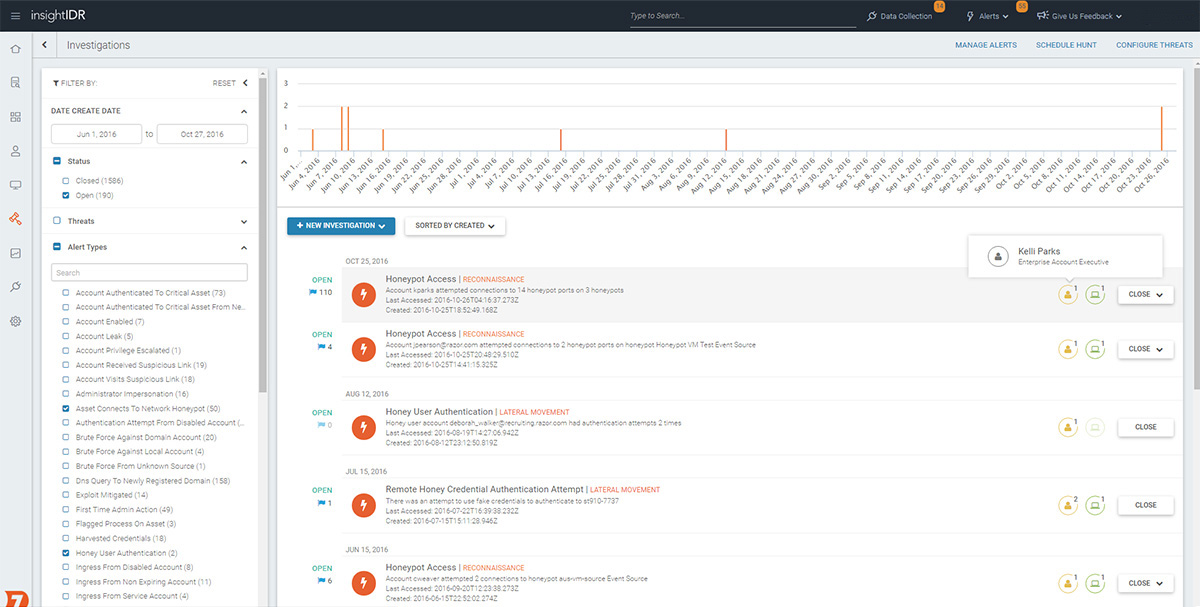

Deception Technology

InsightIDR забезпечує не тільки UBA та Endpoint Detection, але й прості у розгортанні пастки для зловмисників. Користувачі honey, облікові дані honey та файли honey, створені для виявлення зловмисної поведінки на ранніх етапах ланцюжка атак.

Приманки для хакерів

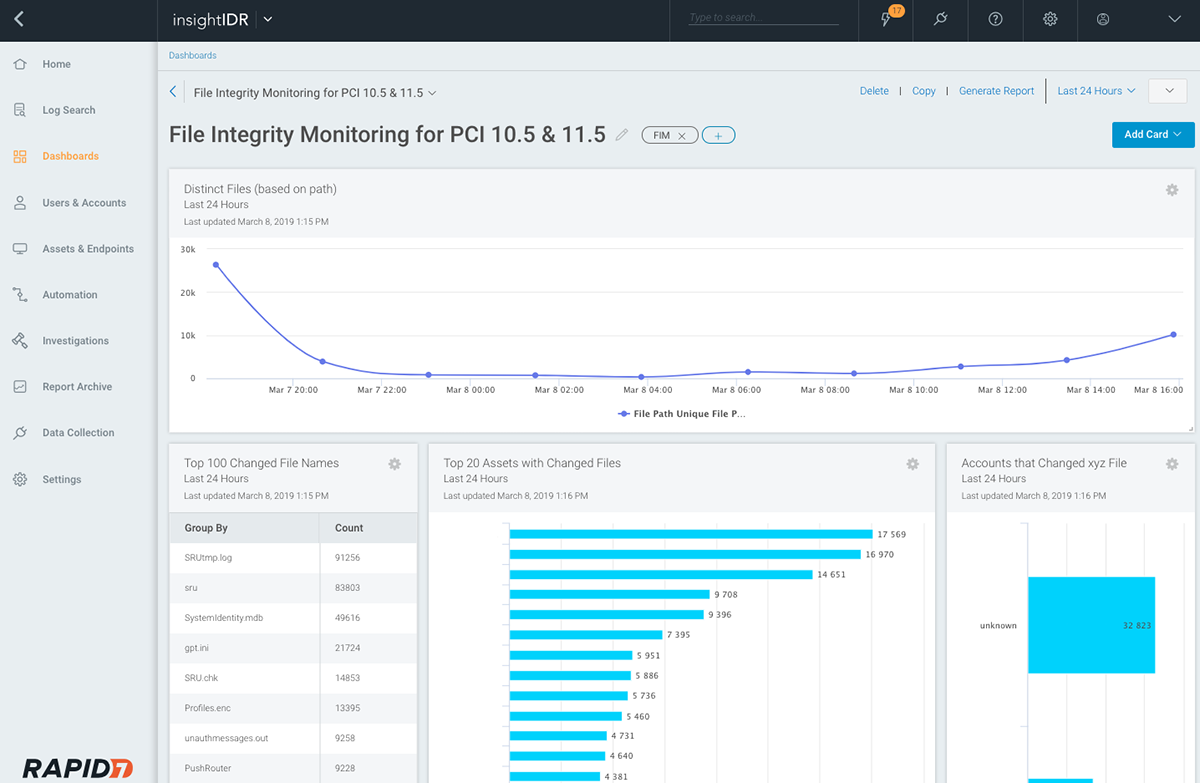

File Integrity Monitoring (FIM)

InsightIDR включає ведення та управління журналом аудиту (наприклад, PCI Requirement 10), моніторинг користувачів (наприклад, NIST CSF Detect) та моніторинг цілісності файлів (FIM), регламент, запропонований для PCI, HIPAA та GDPR.

Ведення журналів

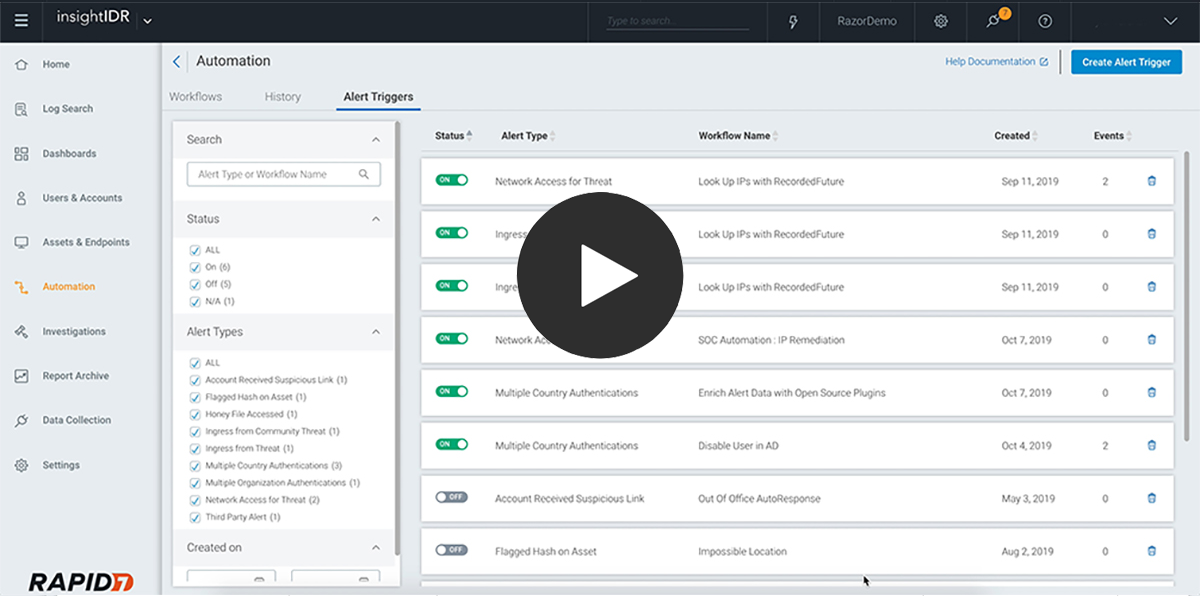

Automation

Ряд функцій автоматизовано для подвоєння ефективності. До них відносяться готові робочі процеси для таких речей, як стримування загроз на кінцевій точці, призупинення облікових записів користувачів або інтеграція із системою тикетів та інше.

Автоматизація

Функціонал

Аналітика поведінки користувача (UBA)

Моніторинг користувачів та облікових даних 24/7, дані доступні в режимі реального часу. Миттєві алерти.

Діагностика та видимість кінцевих точок

Повна видимість усієї мережі, включаючи віддалених співробітників та хмарні сервіси.

Аналітика поведінки зловмисників

Виявлення без помилкових спрацьовувань. Допомагає стежити за прихованою поведінкою за порушеннями.

Аналіз мережевого трафіку

Відстеження дій потенційних зловмисників у різних системах та додатках.

Керування журналом логів

Об'єднує дані всіх активів користувачів у єдине вікно.

Візуалізація звітів

Скорочує час, необхідний для розслідування та визначення масштабів впливу порушення.

Технологія обману (Deception Technology)

Більше, ніж аналіз журналів, включає кілька пасток для вторгнення: від простих грошимихпотів до облікових даних.

Моніторинг цілісності файлів (FIM)

Відповідає вимогам PCI DSS, HIPPA, GDPR. Ведення та управління журналами аудиту.