Cynet Deception

Легко налаштовуйте підставні файли, користувачів, хости та мережі, щоб виявляти зловмисників, які отримали доступ до вашого середовища.

Виявляйте атаки на різних етапах:

- Виявляйте атаки на етапі крадіжки облікових даних за допомогою підставних паролів. Паролі надзвичайно цінні для зловмисників, які намагаються розширити свою присутність у скомпрометованому середовищі. Cynet створює та розміщує текстові файли, що містять хибні паролі, вздовж потенційних маршрутів зловмисників. Будь-яка спроба увійти в систему за допомогою цих паролів викликає сповіщення.

- Виявляйте атаки на етапі бічного переміщення за допомогою підставних підключень. При спробі розширити компрометацію в середовищі для доступу до ресурсів організації, внутрішні мережеві ресурси та RDP-підключення є надзвичайно привабливими. Підставні підключення Cynet дозволяють надійно виявляти зловмисників на важкодоступному етапі бічного переміщення.

- Виявляйте атаки на етапі ексфільтрації даних за допомогою підставних файлів даних. Основна мета зловмисника – отримати доступ до конфіденційних даних, таких як інтелектуальна власність, персональні дані, бізнес-плани тощо. Cynet створює та розміщує підставні файли даних і посилання, схожі на ті, які зловмисники шукатимуть у цільовій організації, та розміщує їх на кінцевих точках і серверах у середовищі.

- Виявляйте атаки на етапі ексфільтрації даних за допомогою підставних файлів даних. Коли зловмисник відкриває підставний файл даних на своєму пристрої, спрацьовує сповіщення, і файл надсилає Cynet зловмисну IP-адресу, на якій він знаходиться.

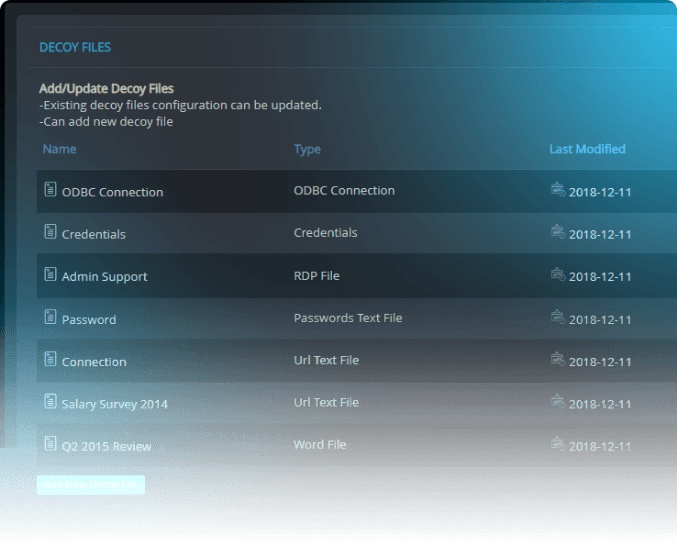

Використовуйте готові підставні об'єкти або створюйте власні

Cynet підтримує різні типи підставних об'єктів для виявлення загроз на різних етапах життєвого циклу атаки: файли даних, облікові дані та мережеві підключення. У кожному типі дія споживання викликає сповіщення – спроба входу з підставним паролем, спроба підключення через RDP або URL та відкриття файлу даних.