Подход к Zero Trust, ориентированный на данные

News | 24.09.2021

Данные - это жизненная сила любой организации. Развивающийся ландшафт угроз диктует компаниям необходимость обеспечить безопасный доступ для распределенных сотрудников и обеспечить защиту данных.

Узнайте о подходе к архитектуре Zero Trust Министерства Обороны Соединенных штатов Америки. Кейс от компании Forcepoint.

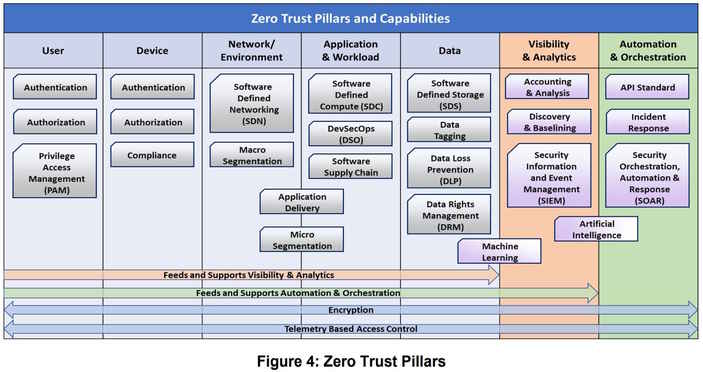

Министерство обороны разбивает ZeroTrust на семь столпов, каждый из которых является ключевой областью для реализации контроля Zero Trust.

Первые пять столпов - это пользователи, устройства, сети, приложения и данные.

Как видно на рисунке, последние два столпа опираются на первые пять.

Федеральные агентства должны иметь комплексную стратегию управления данными (т. е. возможность шифрования данных в состоянии покоя и при передаче), а также стратегии предотвращения потери данных (мониторинг, анализ и контроль данных, будь-то в использовании, при передаче или хранении).

Инструменты DLP - это системы защиты конечных точек, которые следят за действиями пользователя при взаимодействии с данными.

Но, как подсказывает существование других столпов, настоящий подход Zero Trust на этом не заканчивается.

Шестой столп - это аналитика: разделение разрозненности между первыми пятью столпами, чтобы иметь целостное или единое понимание данных, приложений, сетей, пользователей и устройств.

Подход к Zero Trust, ориентированный на данные, интегрирует DLP в более широкую архитектуру с прицелом на непрерывную оценку угроз и возможность автоматического и быстрого реагирования на них.

Даже когда доступ предоставляется конкретному пользователю, Zero Trust означает продолжение отслеживания этого доступа на наличие красных флажков. Интегрируя DLP в более широкую архитектуру Zero Trust, агентства могут заниматься криминалистическим анализом, оценкой достоверности и автоматизацией политик.

Седьмой столп - это автоматизация и оркестровка: динамическое изменение прав доступа пользователя для предотвращения взлома в режиме реального времени.

Иногда это может означать необходимость дополнительных шагов аутентификации. В других случаях дальнейший доступ к данным может быть полностью запрещен.

На данном этапе организации все больше осознают, что в подходе Zero Trust защита данных имеет первостепенное значение.

Многие организации обращаются к Secure Access Service Edge (SASE) для управления доступом к приложениям, сетям и устройствам - входящим и исходящим - через конвергентную облачную службу. Но при этом вы также должны знать, что происходит внутри сети: кто и как просматривает данные. Это означает не только внедрение DLP и связанных с ним инструментов, но и их интеграцию с другими основными направлениями.

Применяя ориентированный на данные подход к архитектуре Zero Trust, федеральные агентства могут постоянно проверять и контролировать пользователей и данные, обеспечивая безопасность пользователей, где бы и как бы они ни выполняли вход. Это позволяет агентствам развертывать политики динамических данных, а не только полагаться на традиционный периметр и подход «все или ничего».

Обращайтесь за персональной консультацией по решениям Forcepoint и с запросами на проведение пилотных проектов - к специалистам Softprom.

Softprom - Value Added Distributor компании Forcepoint.