Безопасность на уровне сети и на уровне архитектуры. Веб-мероприятия с GoTo

News | 17.08.2020

GoToMeeting, GoToWebinar и GoToTraining являются веб-сервисами, поэтому участники могут быть расположены где угодно – в офисе, дома, в бизнес-центре, или подключены к сети другой компании.

Безопасность на уровне сети

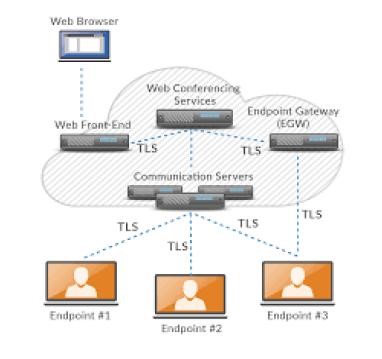

Обмен экранами между участниками GoToMeeting, GoToWebinar и GoToTraining происходит через наложенный сетевой стек, который располагается поверх обычного TCP/IP стека на ПК каждого пользователя. Эта сеть реализуется путем группы серверов связи. Участники (конечные точки сеанса) общаются с инфраструктурой серверов связи, используя исходящие TCP/IP-соединения через порты 443 и 80, и UDP-соединения на портах 8200 и 1853.

К GoToMeeting, GoToWebinar и GoToTraining можно подключиться в любое время и в любом месте, не нанося ущерба конфиденциальности и целостности делового общения.

Безопасность на уровне архитектуры

Для обеспечения конфиденциальности и целостности данных в продуктах GoTo используется несколько слоев криптографии.

Уровень безопасности TCP

Для защиты исходящих TCP-соединений между конечными точками используются TLS протоколы IETF стандарта. Чтобы обеспечить максимальную совместимость практически с любым веб-браузером на рабочем столе любого пользователя, GoToMeeting, GoToWebinar и GoToTraining поддерживают внутренние соединения, используя большинство поддерживаемых наборов шифров TLS. Для обеспечения защиты от прослушиваний или повторных атак LogMeIn использует только соединения, которые зашифрованы с помощью AES.

Для обеспечения дополнительной защиты LogMeIn рекомендует свои пользователям настраивать браузеры по умолчанию для использования сильной криптографии и всегда устанавливать последние версии операционной системы и исправления безопасности браузера. LogMeIn сам постоянно следит за тем, чтобы его сервера постоянно обновлялись для поддержки новейших и наиболее безопасных наборов шифров.

Когда TLS-соединения устанавливают связь между веб-сайтом и компонентами GoToMeeting, GoToWebinar и GoToTraining, сервера LogMeIn аутентифицируют клиентов, используя сертификаты открытых ключей DigiCert и Amazon. Для дополнительной защиты против атак на объекты инфраструктуры, в особенности сервера, которые обрабатывают аудио и видео данные, используется аутентификация на основе сертификатов. Эти строгие меры аутентификации предотвращают маскировку потенциальных злоумышленников под инфраструктурные сервера или несанкционированное включение в середине сеанса связи.

Дополнительный уровень безопасности AES

Независимо от TLS-соединения, дополнительные функции безопасности обеспечивают дополнительный уровень шифрования для тех данных, которые используются при совместном использовании экрана, управления клавиатурой/мышью и текстовой информации в чате. Все данные сеанса защищены шифрованием, которое препятствуют любому доступу к серверам связи LogMeIn.

Установление ключа осуществляется с помощью случайно сгенерированного 256-битного значения, выбранного сервисом GoToMeeting, и распространяется по всем конечным точкам по TLS и используется в качестве входных данных для одобренной NIST-функции получения ключей. Начальное значение стирается из памяти сервиса GoToMeeting по окончании сеанса.

Данные сеанса дополнительно защищены от прослушивания с использованием 256-битного шифрование AES. Для этого данные перед шифрованием сжимаются с использованием фирменной, высокопроизводительной методики оптимизации пропускной способности. Защита целостности данных достигается с помощью надежной аутентификации сообщений, HMAC-SHA-1 и HMAC-SMA-2, в зависимости от протокола, и использования GoToMeeting. С помощью такого последовательного использования надежных механизмов криптографии пользователи могут быть уверены, что данные сеанса защищены от несанкционированного раскрытия информации или нежелательных изменений.

Совместимость брандмауэра и прокси

Сервисы GoToMeeting, GoToWebinar и GoToTraining включают встроенное прокси-обнаружение и логический менеджер связи, которые помогает автоматизировать установку программного обеспечения и избежать необходимости сложной (пере)конфигурации сети и максимизировать производительность пользователей. Брандмауэры и прокси уже присутствуют в сети компании, поэтому для использования инструментов веб-конференций LogMeIn не нужно никаких специальных настроек.

Когда запускается рабочий стол GoToMeeting, GoToWebinar или GoToTraining, он пытается связаться с конечной точкой шлюза (EGW), инициируя одно или несколько исходящих TCP-соединений с защитой TLS на портах 443, 8200 и, альтернативно, на порту 80. Какое бы соединение не ответило первым, оно и будет использовано, а остальным будет отказано. Это соединение обеспечивает основу для участия во всех будущих сессиях путем связи между размещенными серверами и рабочим столом пользователя. Для других конечных точек, включая мобильные и веб-сайты, REST вызовы применяются непосредственно для веб-конференций.

Когда пользователь пытается присоединиться к сеансу, программное обеспечение конечной точки устанавливает одно или несколько дополнительных подключений к серверам связи LogMeIn, использующие TLS-защищенный TCP-соединения. Эти соединения несут данные во время активного сеанса.

Кроме того, для прогнозирования сетевого пути (NPP) программное обеспечение конечной точки периодически инициирует одно или несколько кратковременных TCP-подключений с истекшим сроком действия на портах 8200, 443 или 80, которые не являются TLS-защищенными. Эти сетевые датчики используют преимущества SYN/ACK/FIN для определения возможности соединения и передачи туда и обратно, и не содержат никакой конфиденциальной информации.

Путем автоматической настройки условий локальной сети с помощью только исходящего соединения и выбора порта, который уже открыт в большинстве брандмауэров и прокси, GoToMeeting, GoToWebinar и GoToTraining обеспечивают высокую степень совместимости с существующими мерами безопасности сети. Они не требуют от компаний отключать существующие меры безопасности, чтобы позволить общаться через веб-конференции.

Эти функции GoTo обеспечивают максимальную совместимость и общую сетевую безопасность.

Аудио безопасность

LogMeIn предоставляет интегрированные аудиоконференции для GoToMeeting, GoToWebinar и GoToTraining через телефонную сеть (PSTN), а также протокол передачи голоса через Интернет (VoIP). PSTN обеспечивает конфиденциальность и целостность голосовой связи. Для защиты конфиденциальности и целостность VoIP-соединений от конечных точек к серверам LogMeIn использует AES-256 в режимах CTR и CBC.

Связь между клиентом и сервером осуществляется через уже установленное TLS-соединение.

Видео безопасность

LogMeIn предоставляет интегрированные видеоконференции для GoToMeeting, GoToWebinar и GoToTraining через Интернет. Для защиты конфиденциальности и целостности видеосвязи от конечных точек до видеосерверов LogMeIn использует AES-256 в режим CTR.

Связь между клиентом и сервером осуществляется через уже установленное TLS-соединение.

Безопасность веб-трансляций

Веб-трансляции в GoToWebinar используют сервера связи, шлюзы вещания (broadcast Gateways) и сеть доставки контента Amazon CloudFront для масштабируемой доставки экрана, аудио и видео всем участникам, которые присоединяются из браузера. Медиа передается через протокол HTTP Live Streaming (HLS), в то время как шлюз вещания (broadcast Gateways) смешивает и транскодирует данные для обеспечения адаптивной доставки для клиентов с плохим сетевым соединением. Шлюзы используют RTP и HTTP, чтобы транспортировать выходные медиа потоки в CDN, который затем доставляет потоки посетителям через HTTPS.